On compte plus de 20 000 cyber-attaques dans le monde en passant par les entreprises mais aussi les particuliers. Des dizaines de milliers de sites piratés tous les jours et souvent nous ne nous en rendons compte qu’au bout de 3 mois ! Les cyber-attaques sont à prendre très au sérieux !! Non seulement il faut être averti des possibilités d’attaques (au moins les plus courantes), savoir comment s’en protéger mais en plus il faut être réactif pour détecter immédiatement un problème. C’est ce que je vous décris dans cet article.

Alors, avant d’aller plus loin, il faut savoir une chose, c’est que pirater est différent de hacker. On parle souvent de « hacker » mais c’est un terme qui signifie le bidouillage et donc rien avoir avec le piratage, il est simplement malmené par les médias qui ne savent pas faire la différence, et oui encore en 2018 ^^.

Les signes directs sur un potentiel piratage

Vous devez vous placer en situation d’urgence quand:

Piratage sur votre PC

1. Votre ordinateur devient soudainement lent

2. Votre souris bouge toute seule ou votre clavier écris « n’importe quoi »

3. Votre processeur consomme beaucoup et chauffe rapidement

4. Si vous avez des pubs qui s’affichent même lorsque vos navigateurs sont fermés

5. Si votre PC freeze souvent (se bloque) [clavier, souris, écran]

6. Si vos fichiers sont renommés avec des noms aléatoires ou s’ils ont de nouvelles extensions

Piratage sur votre réseau à domicile

A. Si votre TV (ou tout autre objet) connectée s’allume tout seule

B. Si vous perdez régulièrement le contrôle de vos comptes même après avoir changé de mot de passe (mais cela peut aussi être un virus sur votre PC)

C. Si vous perdez la connexion à votre réseau régulièrement en wifi

D. Si votre débit devient de plus en plus faible (peut aussi être dû à l’opérateur)

Piratage sur le web

a. Votre compte devient inaccessible

b. Vous recevez des emails de la Hadopi ou de la Gendarmerie sans avoir effectué de délits

c. Si votre boîte mail envoi toute seule des mails à tous vos contacts (le plus souvent)

d. Sur messenger ⇒ Si vous recevez votre photo de profil faisant croire qu’il s’agit d’une vignette d’une vidéo vue des centaines de milliers de fois. Ne cliquez pas dessus !

e. Achats non autorisés ou inconnus via l’un de vos comptes bancaires

f. Activités inhabituelles sur un compte

g. Si vous recevez un mail (cf. sur gmail) de plusieurs tentatives de connexion à votre compte

h. Si quelqu’un vous incite à cliquer sur un lien inclus dans un mail

i. Si vous recevez un mail d’une personne que vous ne connaissez pas et qu’il vous demande de télécharger une pièce jointe

6 étapes pour vous permettre de voir si vous vous êtes fait pirater

Sachez que chacune de ces étapes peut être réalisée indépendamment des autres.

1-. Observation de l‘activité des programmes actifs sur votre PC

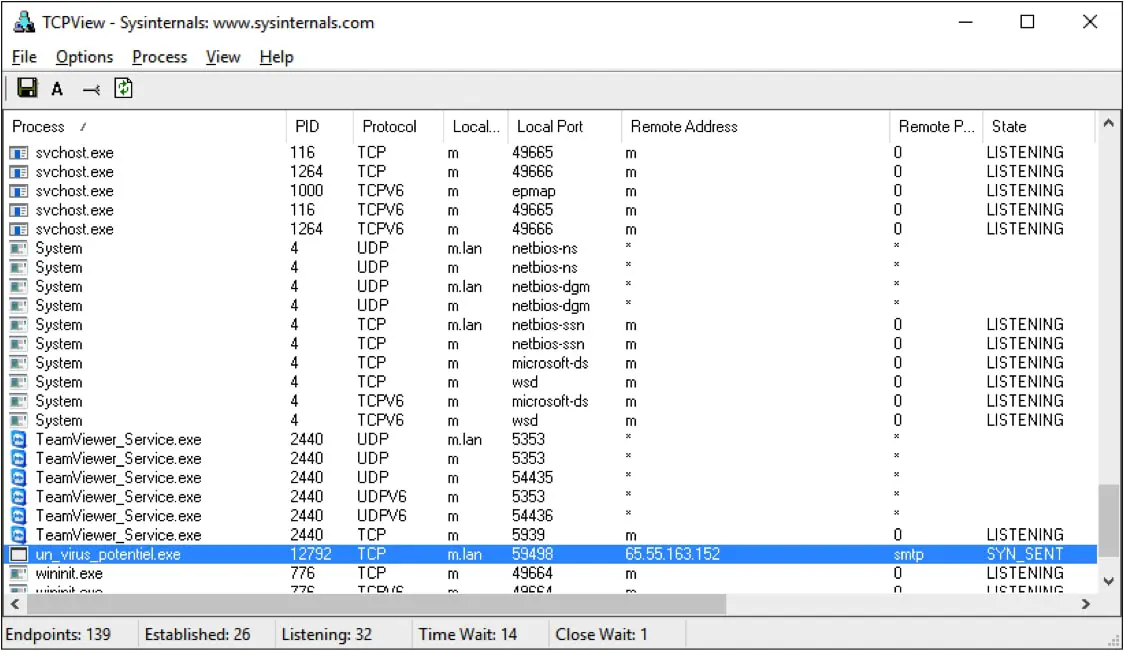

Les virus cherchent souvent à communiquer avec l’extérieur pour envoyer ou recevoir des données. Ils sont souvent contrôlés à distance. Le problème c’est qu’il nous faudra savoir où chercher et comment extraire le contenu qui nous intéresse puisque même les logiciels légitimes envoient et reçoivent des données (cf. pour des mises à jour, etc.). J’ai créé un programme qui fait des connexions à l’extérieur pour mieux vous montrer avec des screens. Pour cela vous pouvez utiliser TcpView, lancez-le pour observer les programmes qui communiquent avec l’extérieur :

La ligne surlignée semble suspecte nous regardons la colonne « Remote Adress », c’est là que le programme se connecte, soit l’ip suivante : 65.55.163.52

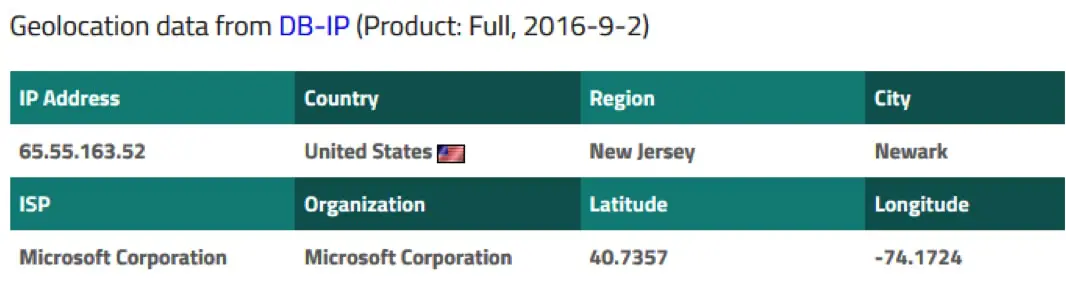

Nous allons voir de quel pays est basé cette ip avec https://www.iplocation.net/ :

Pourquoi Microsoft ?

En fait, dans la colonne « Remote Port », on distingue « smtp », c’est-à-dire que le programme en question vient d’envoyer un mail en utilisant probablement un compte Microsoft.

Il y a diverses raisons (malveillantes ou non) d’envoyer un mail, un keylogger pourrait par exemple envoyer vos informations personnelles à un pirate.

2-. Observation de l’historique des fichiers téléchargés

C’est la première chose à faire si l’on suspecte un programme d’être à l’origine d’un piratage. L’historique des fichiers téléchargés est habituellement accessible via le navigateur web. Ce dernier retient normalement la date de téléchargement ainsi que l’endroit où le programme a été stocké sur l’ordinateur.

Si vous repérez un programme suspect, ne le supprimez pas immédiatement, mais scannez-le via VirusTotal ou Malwr.

Bingo, il s’agit bien d’un keylogger :

3-. Pister un pirate

Pour cette partie il faut avoir d’excellente connaissance en programmation et en réseaux, donc nous n’aborderons pas ce sujet. Mais, il faut savoir qu’ils ne sont pas toujours aussi malins qu’on ne le croit. Certains utilisent les outils des autres sans même savoir comment ils fonctionnent. Cela nous arrange bien, car nous pouvons potentiellement retrouver l’auteur d’un programme malveillant, à condition d’avoir déjà identifié le programme en question. En l’occurrence, nous pouvons trouver les coordonnées du pirate…dans son propre programme.

4-. Observation des logs

Les logs sont des enregistrements automatiques de l’état de certains logiciels, ou du système. Par exemple, si un logiciel se met à planter, un message sera écrit dans les logs indiquant l’heure du plantage et peut-être même la raison de celui-ci.

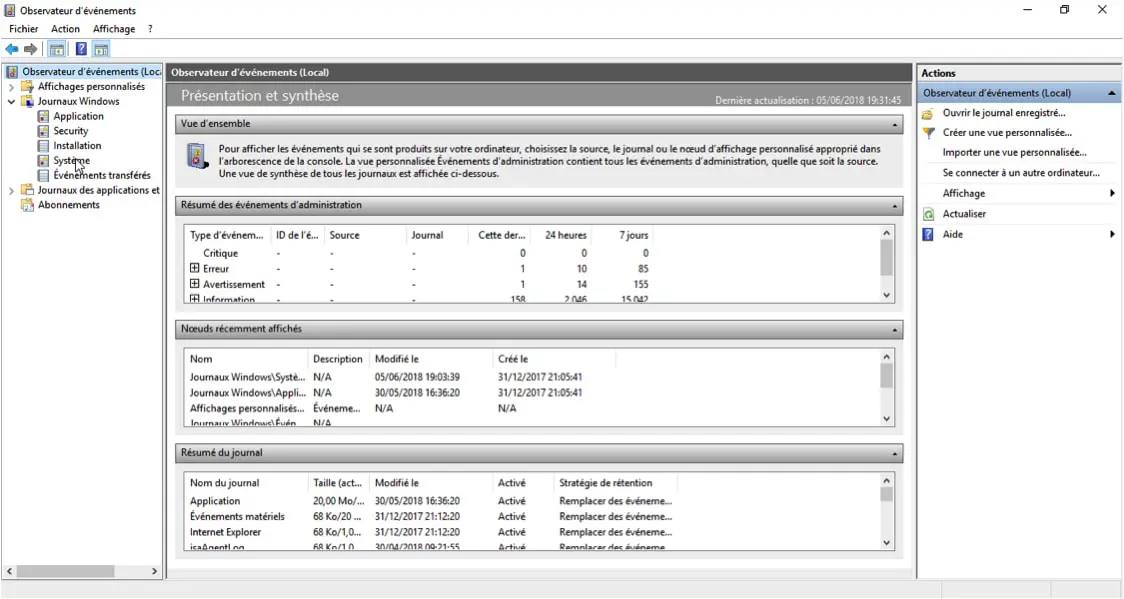

Les logs n’enregistrent pas que les messages d’erreur, mais contiennent d’autres informations importantes, comme l’heure de démarrage de l’ordinateur, les programmes installés, les programmes lancés…etc. Nous pouvons faire référence à « l’Observateur d’événements » logiciel implémenté dans Windows. Cliquez droit sur la touche « Windows » puis « Observateur d’événements » :

Le logiciel s’ouvre :

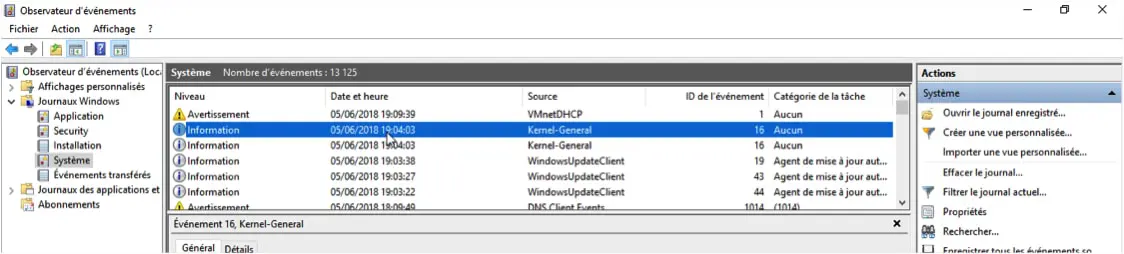

Puis, nous pouvons naviguer à travers différents logs colonne de gauche, double cliquez sur « Système » et voyez vos journaux. Vous avez le détail en dessous, je ne le montrerai pas pour des raisons de sécurités évidentes.

On peut donc, dans une certaine mesure, remonter dans l’historique de l’ordinateur. Mais vous pouvez téléchargé un utilitaire qui fait cela très bien : LastActivityView.

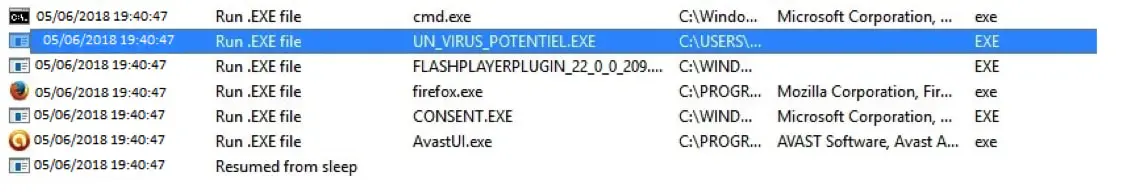

Sur mon PC, il semble qu’un certain « virus potentiel » se soit lancé en même temps que Flashplayerplugin :

Loin de nous l’idée d’accuser Flash Player d’essayer de nous pirater, mais il semble plutôt qu’un programme malveillant se soit caché dans le plugin, si déjà il s’agit du vrai plugin Flash Player.

À ce propos, je voulais mentionner le site haveibeenpwned.com qui vous permet d’entrer votre adresse e-mail afin de déterminer si un site sur lequel vous vous êtes inscrit(e) avec votre adresse e-mail a été piraté par le passé. Imaginons par exemple que lors du piratage d’Adobe en 2013, vous étiez inscrit(e) sur leur site. Les pirates ont dérobé et partagé la base de données contenant les mots de passe chiffrés, dont le vôtre ! Bien que le mot de passe soit chiffré, il est possible qu’il ait été déchiffré, menant à mal vos comptes à l’heure actuelle, et surtout si vous utilisez toujours le même mot de passe. Attention ne JAMAIS utilisez le même mot de passe sur tous les sites !! Si vous n’arrivez pas à vous en souvenir des logiciels vous permettent d’enregistrer un seul mot de passe pour pouvoir débloquer et voir les autres mots de passe que vous utilisez sur les autres sites web, un peu comme un coffre-fort.

5-. Observations des processus

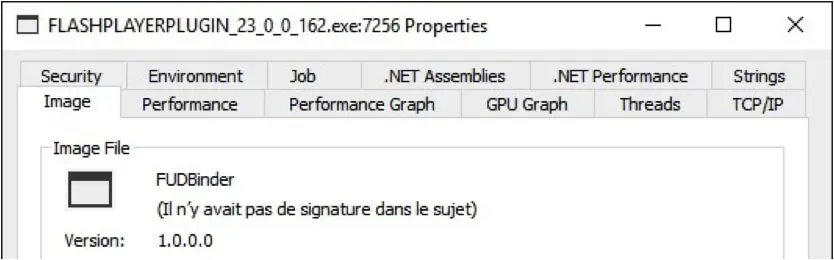

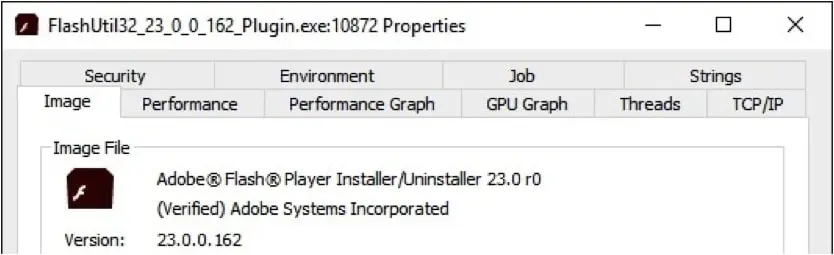

Il s’agit d’une façon directe, bien qu’assez compliquée pour un novice, d’observer les programmes lancés sur l’ordinateur à un instant donné. Ici, on a déjà repéré le nom du programme malveillant, mais on aurait très bien pu le faire via un gestionnaire des tâches. Je dis « Un » gestionnaire des tâches car il y en a plusieurs, et même si celui livré par défaut avec Windows suffit dans la plupart des cas, il existe des gestionnaires des tâches avancés comme Process Explorer. Le terme « avancé » fait référence aux fonctionnalités supplémentaires qu’apporte cet outil. On citera l’analyse directe avec VirusTotal, la vérification de signatures, l’affichage graphique plus agréable, ou encore les informations (très) détaillées de chaque processus.

Voici ce que l’on peut observer en affichant les propriétés du programme supposé être Flash Player Plugin :

Et voici à quoi ressemblent les propriétés d’un vrai programme Flash :

Notez que l’indication « Verified » indique que la signature du programme a été vérifiée. Le fait de signer des programmes exécutables est extrêmement utile. En somme, lorsque le programme est publié, l’éditeur le signe numériquement. Cette signature peut ensuite être vérifiée auprès d’une autorité. Et le moindre changement dans le programme invalide directement la signature, indiquant par la même occasion que le programme n’est pas authentique.

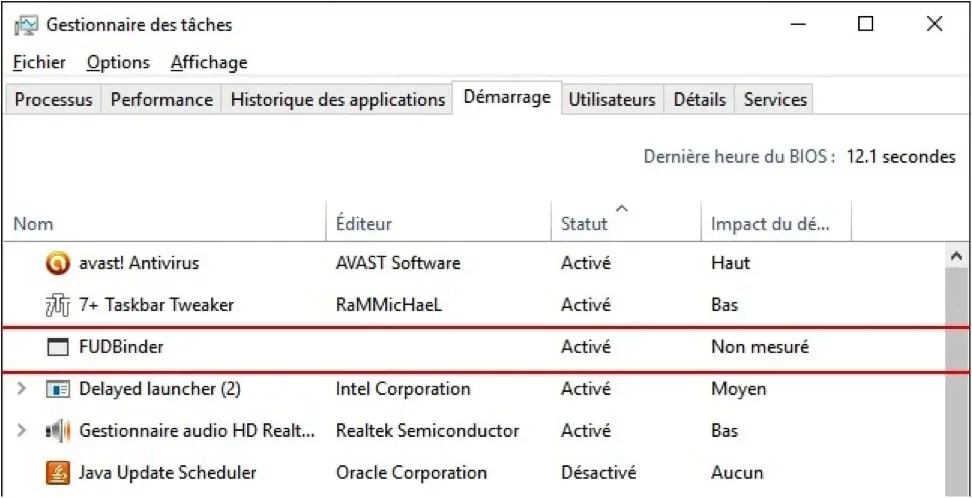

6-. Observation des programmes lancés au démarrage

Il s’agit de l’un des moyens les plus efficaces de détecter un logiciel malveillant. Les logiciels malveillants aiment se lancer à chaque démarrage de l’ordinateur. La raison est évidente : ils peuvent ainsi continuer leur activité indéfiniment car ils seront lancés automatiquement par le système d’exploitation lorsque vous démarrez votre ordinateur, sans même que vous n’ayez à toucher quoi que ce soit.

La façon la plus rapide d’afficher les programmes lancés au démarrage de votre ordinateur est d’ouvrir le gestionnaire des tâches de Windows, onglet « Démarrage » :

Vous pouvez le faire en cliquant sur les 3 touches suivantes en simultanées : CTRL + MAJ + ECHAP ou encore faites un clic-droit sur la barre des tâches puis « Gestionnaire des tâches ».

Voici ce que j’ai :

Bien sûr, ce n’est qu’un exemple parmi d’autres, il y a beaucoup plus de façon de se faire pirater et souvent les programmes ne se voient même pas dans le gestionnaire de tâches. Mais, c’est très compliqué à mettre en place pour l’attaquant (le pirate) comme pour la personne qui veut savoir si elle se fait pirater à ce moment précis.